Sindex, Bern

Treffpunkt der Schweizer Technologiebranche

2. bis 4. September

www.sindex.ch

Im jährlich durchgeführten Allianz Risk Barometer gab es in diesem Jahr eine Verschiebung. Neu sind Cyber-Risiken auf dem ersten Platz gelandet. Die Bedrohung durch Ransomware-Angriffe, Datenschutzverletzungen oder IT-Ausfälle beunruhigt die Unternehmen sogar noch mehr als Geschäfts- und Lieferkettenunterbrechungen, Naturkatastrophen oder die Covid-19-Pandemie, die alle Unternehmen beschäftigt hat. Um diesen Risiken begegnen zu können, ist das Management dieser unumgänglich. ISO 27005 ist hier ein gutes Werkzeug, das schrittweise durch den Prozess führt.

Ein risikobasierter Ansatz, um die vielen aktuellen Themen zu behandeln, ist für jedes Unternehmen essenziell. Die Zeit reicht schlicht nicht mehr aus, alle Themen bis ins Detail zu behandeln. Es muss klar sein, wo der Schuh am meisten drückt und dort angesetzt werden. So verlangt nicht nur die ISO 27001 dieses Vorgehen sehr ausführlich, zeigt aber gleichzeitig keine Möglichkeit, wie die Risiko-Bewertung durchzuführen ist. Die ISO 27005 beschreibt einen möglichen Ansatz, wie Risiken im Bereich der Informationssicherheit behandelt werden können. Die Norm ist aktuell nur in Englisch verfügbar und wurde bereits im Juli 2018 veröffentlicht, also auch schon über vier Jahre alt. Im Moment findet eine Überarbeitung statt. Mit einer Neuveröffentlichung ist jedoch nicht mehr in diesem Jahr zu rechnen.

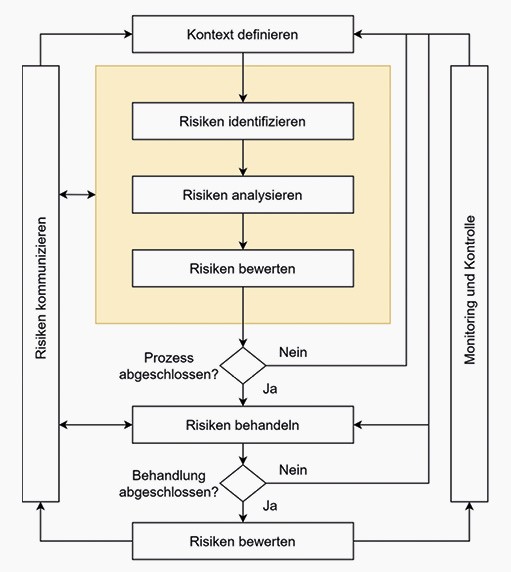

In Kapitel 6 wird der Informationssicherheitsrisikoprozess vorgestellt. Er orientiert sich an ISO 31000 (Risk Management – Guidelines), siehe dazu Bild 1. In der Norm wird folgender Ablauf im Detail beschrieben:

Wie ersichtlich ist, werden im ersten Schritt die Kriterien definiert. Welche Einstufung wird verwendet? Wird dabei eine 3x3, 4x4, 5x5 oder eine noch grössere verwendet? Wer regelmässig meine Artikel liest, weiss, dass ich kein Fan von 3x3 bin, da hier schlicht nicht genügend unterschieden werden kann und erfahrungsgemäss die meisten Risiken in der Mitte liegen. Dies spricht auch gegen die anderen Matrizen mit einer ungeraden Zahl. Je grösser, umso weniger ist das Problem der Mitte aber vorhanden. Ich bin ein Fan der 4x4-Matrix, denn hier gibt es keine Mitte, aber genügend Unterscheidungsmöglichkeiten.

Nach der Erfassung der Risiken muss sich das Unternehmen entscheiden, in welches Feld diese gehören.

Die beiden erwähnten Achsen sind die Eintritts-Wahrscheinlichkeit und die Auswirkung. Bei einem 4x4-Modell könnten diese beispielsweise so aussehen (Bild 2).

Damit eine Unterscheidung erfolgen kann, gilt es die Begriffe beziehungsweise die Kriterien zu definieren. Dies kann verschiedene Themengebiete umfassen, es gilt jeweils der höchste Wert.

Die anschliessende Risiko-Behandlung kennt klassischerweise folgende Möglichkeiten zur Bewältigung (Bild 3).

Idealerweise wird die Bewertung nicht allein im stillen Kämmerchen gemacht, sondern in einem Workshop mit verschiedenen involvierten Personen. Oft werden die Risiken nicht von allen identisch eingestuft. In der notwendigen Diskussion können alle ihre Meinung mitteilen und es kann ein Konsens gefunden werden. Dabei spielt es keine Rolle, ob das Risiko nun ein Feld mehr links/rechts oder oben/unten ist, sondern dass alle damit einverstanden sind.

Fazit

Das Modell der ISO 27005 ermöglicht es, Risiken umfassend zu erfassen (die Anhänge helfen bei der Auswahl, aber auch das deutsche Bundesamt für Sicherheit in der Informationstechnik hat 47 elementare Gefährdungen definiert) und anschliessend zu bewerten. Je nach Einstufung können (oder müssen) Massnahmen zur Bewältigung oder Kontrolle der Risiken getroffen und umgesetzt werden. Mit diesem Vorgehen kann ein Unternehmen seine Risiken nachhaltig bearbeiten und auf ein erträgliches Mass reduzieren.

ZUM AUTOR

Andreas Wisler, Dipl. Ing FH

goSecurity AG

Schulstrasse 11

CH-8542 Wiesendangen

T +41 (0)52 511 37 37

www.goSecurity.ch

wisler@gosecurity.ch

Branchentreffpunkt für Medizintechnikunternehmen

9. und 10. September

www.medtech-expo.ch

Die Fachmesse für Industrieautomation

10. und 11. September

www.automation-wetzlar.de

Weltleitmesse für Fügen, Trennen, Beschichten

15. bis 19. September

www.schweissen-schneiden.com